انواع ویروس ها

- بهدست: Admingfars

- دستهبندی: عمومی خبری

ویروس قطعه ای از کد است که در یک برنامه قانونی جاسازی شده است. ویروس ها خود تکثیر می شوند و برای آلوده کردن برنامه های دیگر طراحی شده اند. آنها می توانند با تغییر یا از بین بردن فایل ها که باعث خرابی سیستم و اختلال در عملکرد برنامه می شود، سیستم را خراب کنند. با رسیدن به دستگاه هدف، یک قطره چکان ویروس (معمولاً یک اسب تروجان) ویروس را وارد سیستم می کند.

برای جزئیات بیشتر به این مطلب مراجعه کنید .

انواع ویروس ها:

- ویروس فایل:

این نوع ویروس با الحاق خود به انتهای یک فایل، سیستم را آلوده می کند. شروع یک برنامه را طوری تغییر می دهد که کنترل به کد آن می پرد. پس از اجرای کد آن، کنترل به برنامه اصلی باز می گردد. اجرای آن حتی مورد توجه قرار نمی گیرد. به آن ویروس انگلی نیز می گویند زیرا هیچ فایلی را دست نخورده باقی نمی گذارد، بلکه میزبان را نیز فعال می کند. - ویروس سکتور بوت:

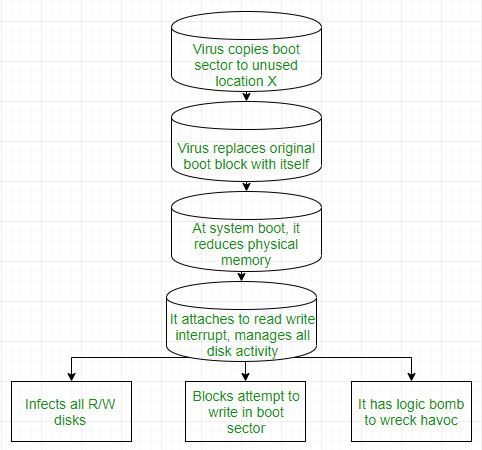

بوت سکتور سیستم را آلوده می کند و هر بار که سیستم بوت می شود و قبل از بارگذاری سیستم عامل اجرا می شود. سایر رسانه های قابل بوت مانند فلاپی دیسک را آلوده می کند. اینها همچنین به عنوان ویروس های حافظه شناخته می شوند زیرا سیستم های فایل را آلوده نمی کنند.

- ماکرو ویروس:

برخلاف اکثر ویروسها که به زبان سطح پایین (مانند زبان C یا اسمبلی) نوشته میشوند، به زبان سطح بالایی مانند ویژوال بیسیک نوشته میشوند. این ویروس ها زمانی فعال می شوند که برنامه ای با قابلیت اجرای ماکرو اجرا شود. به عنوان مثال، ویروس های ماکرو را می توان در فایل های صفحه گسترده قرار داد. - ویروس کد منبع:

به دنبال کد منبع می گردد و آن را تغییر می دهد تا شامل ویروس باشد و به گسترش آن کمک کند. - ویروس

چند شکلی: امضای ویروس الگویی است که می تواند ویروس را شناسایی کند (سری بایت هایی که کد ویروس را می سازند). بنابراین برای جلوگیری از شناسایی توسط آنتی ویروس یک ویروس چند شکلی با هر بار نصب تغییر می کند. عملکرد ویروس یکسان است اما امضای آن تغییر کرده است. - ویروس رمزگذاری شده:

برای جلوگیری از شناسایی توسط آنتی ویروس، این نوع ویروس به صورت رمزگذاری شده وجود دارد. این یک الگوریتم رمزگشایی را به همراه خود حمل می کند. بنابراین ویروس ابتدا رمزگشایی می شود و سپس اجرا می شود. - ویروس Stealth:

این یک ویروس بسیار مشکل است زیرا کدهایی را که می توان برای شناسایی آن استفاده کرد تغییر می دهد. از این رو، تشخیص ویروس ها بسیار دشوار می شود. به عنوان مثال، می تواند فراخوانی سیستم خوانده شده را به گونه ای تغییر دهد که هرگاه کاربر درخواست کرد کدی را که توسط ویروس تغییر یافته است بخواند، شکل اصلی کد به جای کد آلوده نشان داده شود. - ویروس تونل زنی:

این ویروس با نصب خود در زنجیره کنترل کننده وقفه، تلاش می کند تا شناسایی توسط اسکنر آنتی ویروس را دور بزند. برنامههای رهگیری که در پسزمینه یک سیستم عامل باقی میمانند و ویروسها را میگیرند، در طول یک ویروس تونلزنی غیرفعال میشوند. ویروس های مشابه خود را در درایورهای دستگاه نصب می کنند. - ویروس چند جانبه:

این نوع ویروس قادر است چندین بخش از یک سیستم از جمله بخش بوت، حافظه و فایل ها را آلوده کند. این امر تشخیص و مهار آن را دشوار می کند. - ویروس زره پوش:

یک ویروس زره پوش کدگذاری شده است تا کشف و درک آن برای آنتی ویروس دشوار باشد. برای انجام این کار از تکنیکهای مختلفی استفاده میکند، مانند فریب دادن آنتیویروس برای اینکه باور کند در جایی غیر از مکان واقعی خود قرار دارد یا از فشردهسازی برای پیچیدهتر کردن کدش استفاده میکند. - Browser Hijacker:

همانطور که از نام آن پیداست این ویروس برای هدف قرار دادن مرورگر کاربر کدگذاری شده است و می تواند تنظیمات مرورگر را تغییر دهد. به آن ویروس تغییر مسیر مرورگر نیز می گویند زیرا مرورگر شما را به سایت های مخرب دیگری هدایت می کند که می تواند به سیستم رایانه شما آسیب برساند. - ویروس مقیم:

نصب ویروسهای مقیم برای RAM شما ذخیره میشود و در عملیات دستگاه شما دخالت میکند. آنها آنقدر دزدگیر هستند که حتی می توانند خودشان را برای فایل های برنامه نرم افزار آنتی ویروس شما وصل کنند

بدون دیدگاه